Наша недавняя статья “Глобальный черный список IP 3CX: система, безопасная по умолчанию” показала, насколько серьезно мы относимся к безопасности, как мы противостоим хакерским уловкам и фроду. В статье мы рекомендовали обратить внимание на статистику, определенные закономерности и предупреждения. А сейчас мы хотели бы рассказать о них подробнее. В цикле из 4 статей мы расскажем о различных рисках безопасности и неверных действиях, которые могут привести ко вторжению злоумышленников в вашу систему. Наша цель – не сделать вас тем самым “козлом отпущения”, который позволил “слить” учетные данные и открыл систему для хакеров.

Слабые пароли открывают все двери

Прежде всего важно понимать, что слабые учетные данные на любом уровне подвергают вашу систему риску. Некоторые последствия такой ситуации:

- Доступ злоумышленников к интерфейсу управления 3CX или пользовательскому интерфейсу – веб-клиенту

- Захват номера пользователя для неавторизованных звонков за счет компании

- Утечка различной конфиденциальной информации, например, записей разговоров

- Действия злоумышленника от имени легального пользователя

После новой установки системы 3CX мы гарантируем, что все созданные учетные данные имеют достаточную надежность. Это, кроме прочего, включает:

- Учетные данные SIP пользователя

- Пароли на вход в веб-клиент

- Пароли на интерфейс IP-телефонов

- Данные доступа к шлюзам и факс-аппаратам

- Пароль к туннелю 3CX

- PIN-коды голосовой почты и конференций

Первая ошибка – простые учетные данные

Первая ошибка – менять эти сложные пароли для какого-то тестирования или упрощения работы пользователей. Когда вы ставите простой пароль, для хакеров открывается возможность атак brute-force (“грубой силой“). Поэтому мы не рекомендуем без крайней необходимости менять эти пароли.

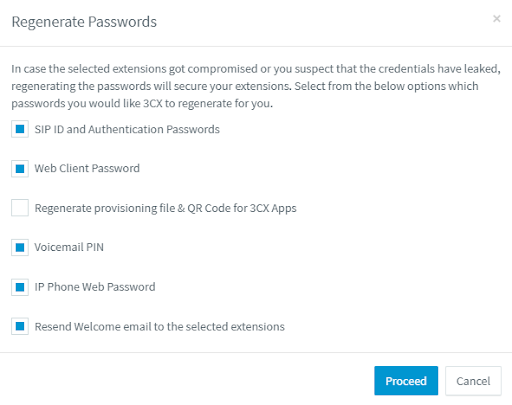

Если вам все-таки нужно поменять пароль, вы можете его перегенерировать. При этом один сложный пароль будет заменен другим таким же сложным. Для перегенерации перейдите раздел “Пользователи”, выберите одного или нескольких пользователей и нажмите кнопку “Пересоздать”.

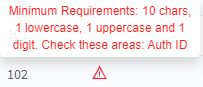

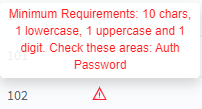

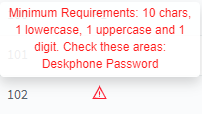

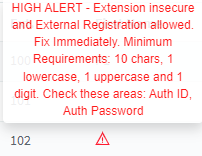

Вторая ошибка – игнорирование предупреждений

Вторая ошибка – игнорирование предупреждений, которые появляются в интерфейсе управления в разделе Пользователи. Они показывают различные проблемы с учетными данными пользователей.

В предупреждении видна подробная информация о проблеме и подсказка для администратора, например:

|

Слабый пароль на

|

Слабый логин

|

|

Слабый пароль

|

Слабый пароль на

|

Требуется немедленное действие:

ВЫСОКИЙ РИСК! В этом случае пользователь имеет как слабый логин, так и слабый пароль SIP, и кроме того, отключенную опцию “Запретить подключение из публичной сети”:

Этот последний случай – самый опасный, так как открывает учетную запись SIP для внешнего сканирования и атак brute-force. По умолчанию все пользователи создаются с включенной опцией “Запретить подключение из публичной сети”, которая блокирует весь внешний трафик на этот добавочный номер. Ее следует отключать только если вы подключаете удаленный SIP-телефон по технологии STUN. Но если вы используете фирменные клиенты 3CX – ее отключать не нужно, т.к. они используют собственные безопасные протоколы.

Вышеуказанные ошибки являются основной причиной множества инцидентов безопасности, с которыми сталкивается техподдержка 3CX.

Технологии злоумышленников

Мы рассмотрели несложную технологию brute-force атак, которую также называют атакой методом перебора (учетных данных). Любая система, установленная в облаке, является потенциальной целью атак такого рода.

Однако 3CX использует собственный механизм безопасности, который сразу блокирует IP-адрес, с которого делается попытка атаки. Но некоторые хакеры достаточно подготовлены, чтобы атаковать вас, используя пул уникальных IP-адресов. И даже “доморощенные” хакеры сейчас получили целый арсенал продвинутых технологий, таких как:

- Сервисы анонимизации – VPN, различные proxy и TOR, позволяющие скрывать учетные записи и серверы злоумышленников.

- Скомпрометированные компьютеры, которые превращаются в “зомби” в распределенном ботнете, управляемом хакерами.

- Легитимные VoIP-провайдеры и устройства, которые были захвачены злоумышленниками и теперь используются для атак на вашу систему от своего имени (в частности, с разрешенных IP-адресов).

- Комбинация всего вышеперечисленного и еще чего-то нового, возникающего каждый день.

Сейчас мы прилагаем все усилия, чтобы обеспечить максимальную безопасность – сразу после установки 3CX. Поэтому, пожалуйста, не ослабляйте учетные данные и другие настройки безопасности по умолчанию. Не становитесь тем самым “козлом отпущения”!

Заходите на наш форум и делитесь своим мнением!